Dans un environnement numérique où la sécurité des données est primordiale, le cryptage des fichiers est devenu une norme. Toutefois, certaines situations exigent la suppression de ce cryptage, que ce soit pour récupérer l’accès à des fichiers verrouillés ou pour des raisons légales. Comprendre les méthodes et les étapes essentielles pour supprimer cette protection est fondamental pour éviter toute perte de données ou compromission de la sécurité.

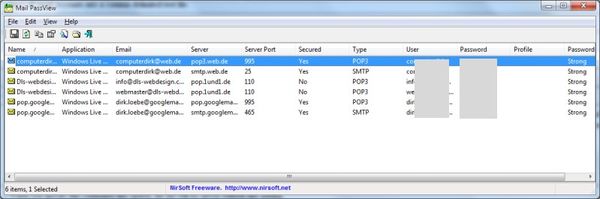

Les professionnels de la cybersécurité et les utilisateurs avancés doivent connaître les outils et techniques disponibles pour décrypter les fichiers efficacement. Cela inclut l’utilisation de logiciels spécialisés, la gestion des clés de décryptage et la mise en place de protocoles sécuritaires pour garantir que les données restent intactes et accessibles uniquement aux personnes autorisées.

Pourquoi supprimer le cryptage des fichiers

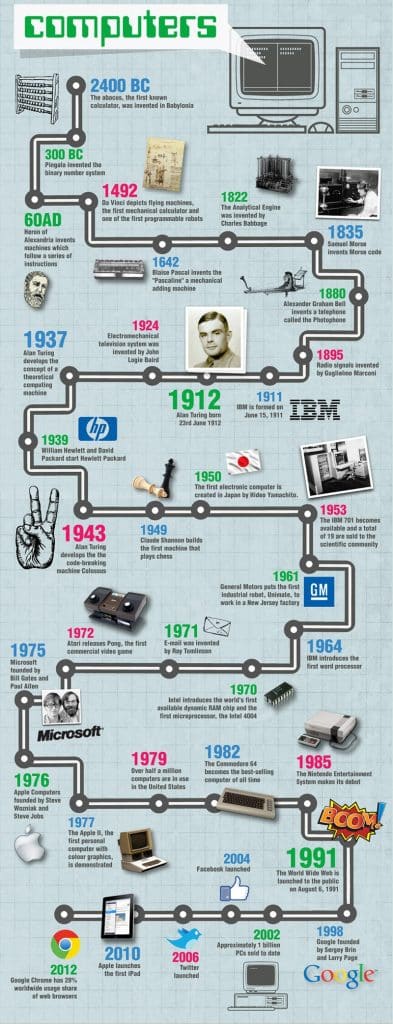

Supprimer le cryptage des fichiers peut sembler contre-intuitif dans un contexte où la sécurité des données est au cœur des préoccupations. Pourtant, certaines circonstances justifient cette démarche. L’IDC prévoit que la quantité de données stockées dans le monde atteindra 175 zettaoctets en 2025, rendant la gestion des fichiers fondamentale.

Réglementations de sécurité et amendes

Les entreprises doivent assurer la destruction sécurisée des données pour éviter des conséquences juridiques. Le non-respect des réglementations de sécurité peut entraîner des amendes substantielles et une perte de confiance des clients. Par exemple, une entreprise qui ne respecte pas le RGPD risque des sanctions financières sévères.

- Réglementations de sécurité : protège les données des utilisateurs.

- Amendes : conséquences financières en cas de non-conformité.

- Clients : perte de confiance en l’entreprise.

Destruction sécurisée des données

Les entreprises doivent aussi gérer correctement la suppression des données pour éviter toute fuite. La destruction sécurisée des fichiers implique plusieurs méthodes, allant de l’effacement sécurisé à la destruction physique.

La suppression du cryptage des fichiers devient alors une nécessité pour certaines entreprises, notamment lors de la fin de vie des équipements informatiques ou lors de la vente de dispositifs de stockage. La maîtrise de ces procédures garantit non seulement la conformité réglementaire, mais aussi la protection continue des informations sensibles.

Méthodes de suppression du cryptage des fichiers

La suppression du cryptage des fichiers nécessite des techniques variées pour garantir une destruction sécurisée et irréversible des données. Formatage de disque, écrasement des données, et effacement sécurisé sont quelques-unes des méthodes couramment utilisées.

Effacement sécurisé

Cette méthode consiste à remplacer les données existantes par des séquences aléatoires, rendant leur récupération impossible. Elle est souvent utilisée pour se conformer aux réglementations de sécurité les plus strictes.

Démagnétisation magnétique

Cette technique utilise un champ magnétique puissant pour désorienter les particules magnétiques sur un disque dur, effaçant ainsi toutes les données de manière irréversible.

Destruction physique

Pour les données les plus sensibles, la destruction physique des supports de stockage reste une solution radicale. Le broyage et l’incinération sont des méthodes éprouvées pour garantir que les données ne puissent jamais être récupérées.

- Effacement sécurisé : remplace les données par des séquences aléatoires.

- Démagnétisation magnétique : désoriente les particules magnétiques.

- Destruction physique : broie ou incinère les supports de stockage.

Formatage de disque et écrasement des données

Le formatage de disque, bien que moins sécurisé, reste une méthode de suppression de fichiers souvent utilisée. Couplé avec l’écrasement des données, il permet de réécrire l’ensemble du disque avec des informations aléatoires, compliquant ainsi toute tentative de récupération.

| Méthode | Description |

|---|---|

| Effacement sécurisé | Remplacement des données par des séquences aléatoires |

| Démagnétisation magnétique | Utilisation de champs magnétiques puissants |

| Destruction physique | Broyage ou incinération des supports |

| Formatage de disque | Réécriture complète du disque |

La combinaison de ces méthodes garantit une suppression complète et sécurisée des données, éliminant tout risque de récupération.

Étapes essentielles pour supprimer le cryptage des fichiers

Pour supprimer efficacement le cryptage des fichiers, suivez des étapes méthodiques et rigoureuses. L’utilisation d’outils conformes aux normes de sécurité est fondamentale pour garantir une suppression sécurisée et en conformité avec les réglementations.

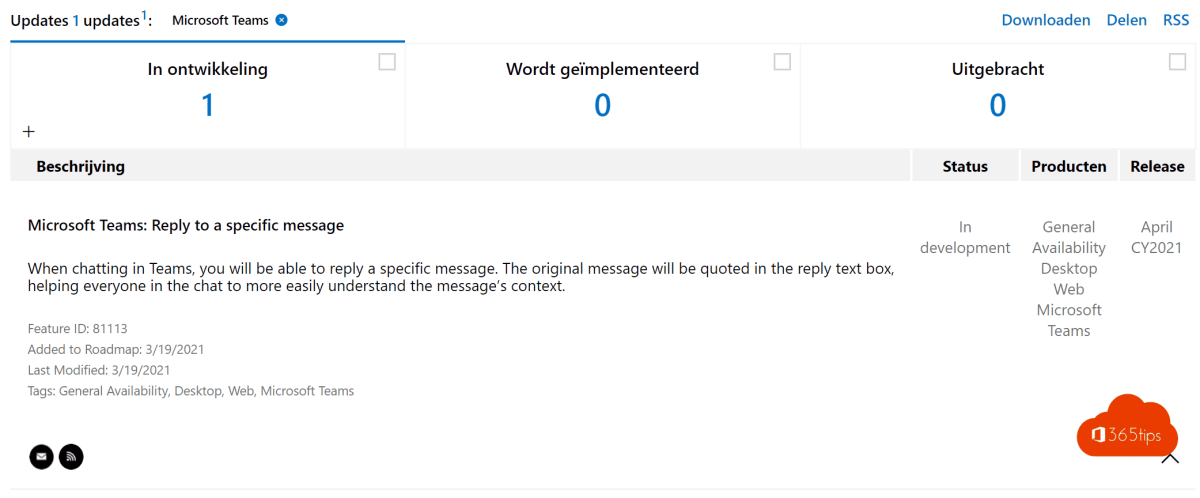

1. Sélection d’un outil conforme

Utilisez un outil comme NSYS Data Erasure, conforme aux normes RGPD, NIST SP 800-88 et DoD 5220.22-M. Ces standards garantissent que les données sont effacées de manière sécurisée et irréversible.

2. Identification des fichiers à effacer

Identifiez précisément les fichiers à supprimer. Une analyse approfondie, éventuellement avec des outils comme VirusTotal, permet de détecter des menaces potentielles comme le rançongiciel SYSDF, appartenant à la famille Dharma.

3. Choix de la méthode d’effacement

Sélectionnez la méthode d’effacement appropriée :

- Effacement sécurisé : Remplacement des données par des séquences aléatoires.

- Démagnétisation magnétique : Utilisation de champs magnétiques puissants.

- Destruction physique : Broyage ou incinération des supports.

4. Exécution de l’effacement

Lancez l’effacement en utilisant l’outil et la méthode choisis. Assurez-vous que le processus est suivi jusqu’à son terme pour garantir l’effacement complet des données.

5. Vérification de la suppression

Après l’effacement, vérifiez la suppression des données pour vous assurer qu’elles ne sont pas récupérables. Des audits de conformité peuvent être requis pour prouver que les normes de sécurité ont été respectées.

En suivant ces étapes, vous garantirez une suppression sécurisée et conforme aux réglementations en vigueur.